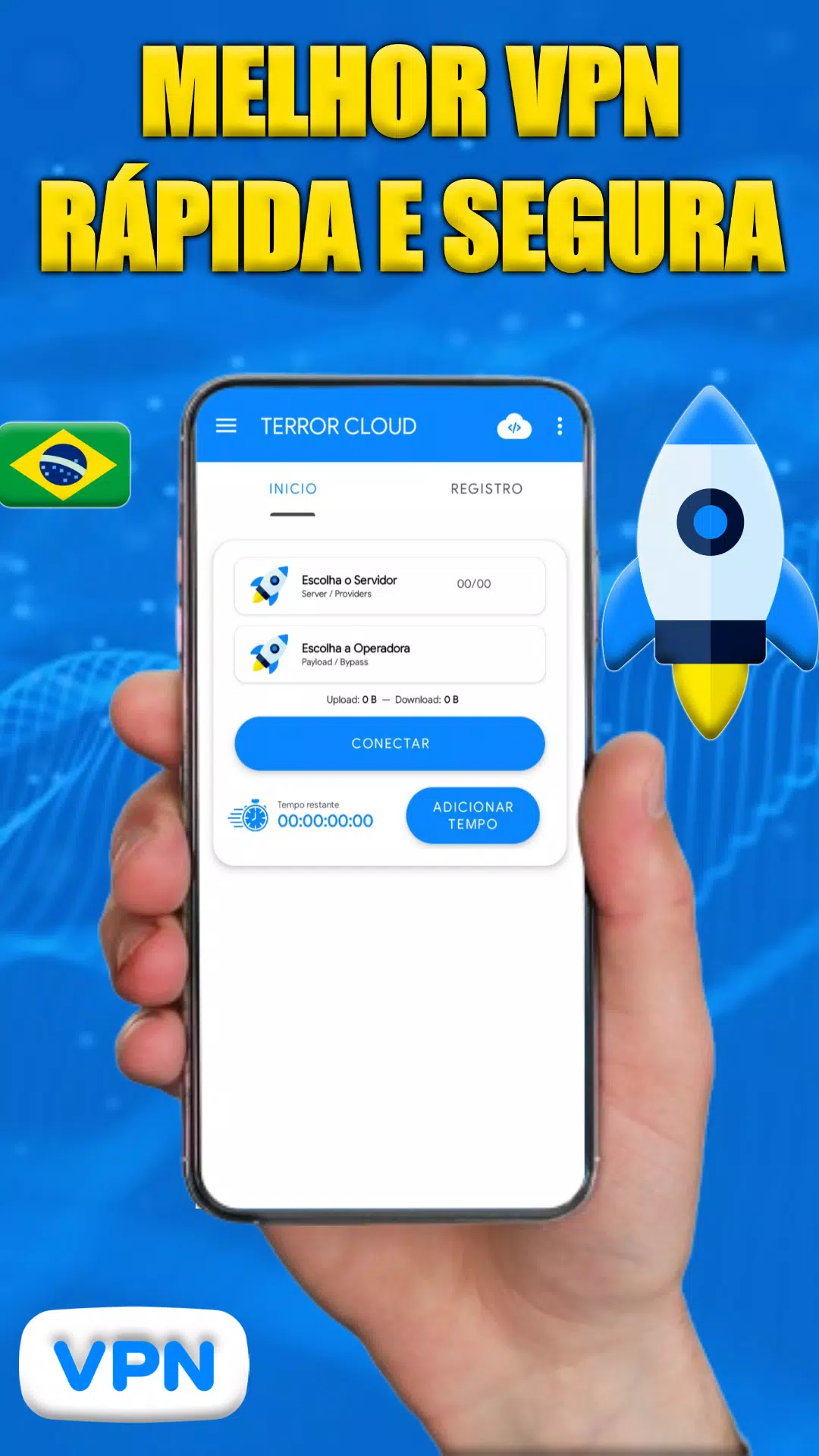

Terror Cloud to najważniejsze rozwiązanie VPN zaprojektowane dla profesjonalnych użytkowników poszukujących ulepszonych możliwości przeglądania Internetu. Przed pobraniem poświęć chwilę, aby przejrzeć funkcje narzędzia i upewnij się, że jest ono zgodne z Twoimi potrzebami.

To zaawansowane narzędzie umożliwia bezpieczne dostęp do dowolnej witryny lub usługi online, jednocześnie chroniąc tożsamość cyfrową. Jest to szczególnie skuteczne w ochronie urządzenia z Androidem przed hakerami i innymi zagrożeniami online podczas korzystania z publicznego Wi -Fi. Oto, co oferuje chmura terrorystyczna:

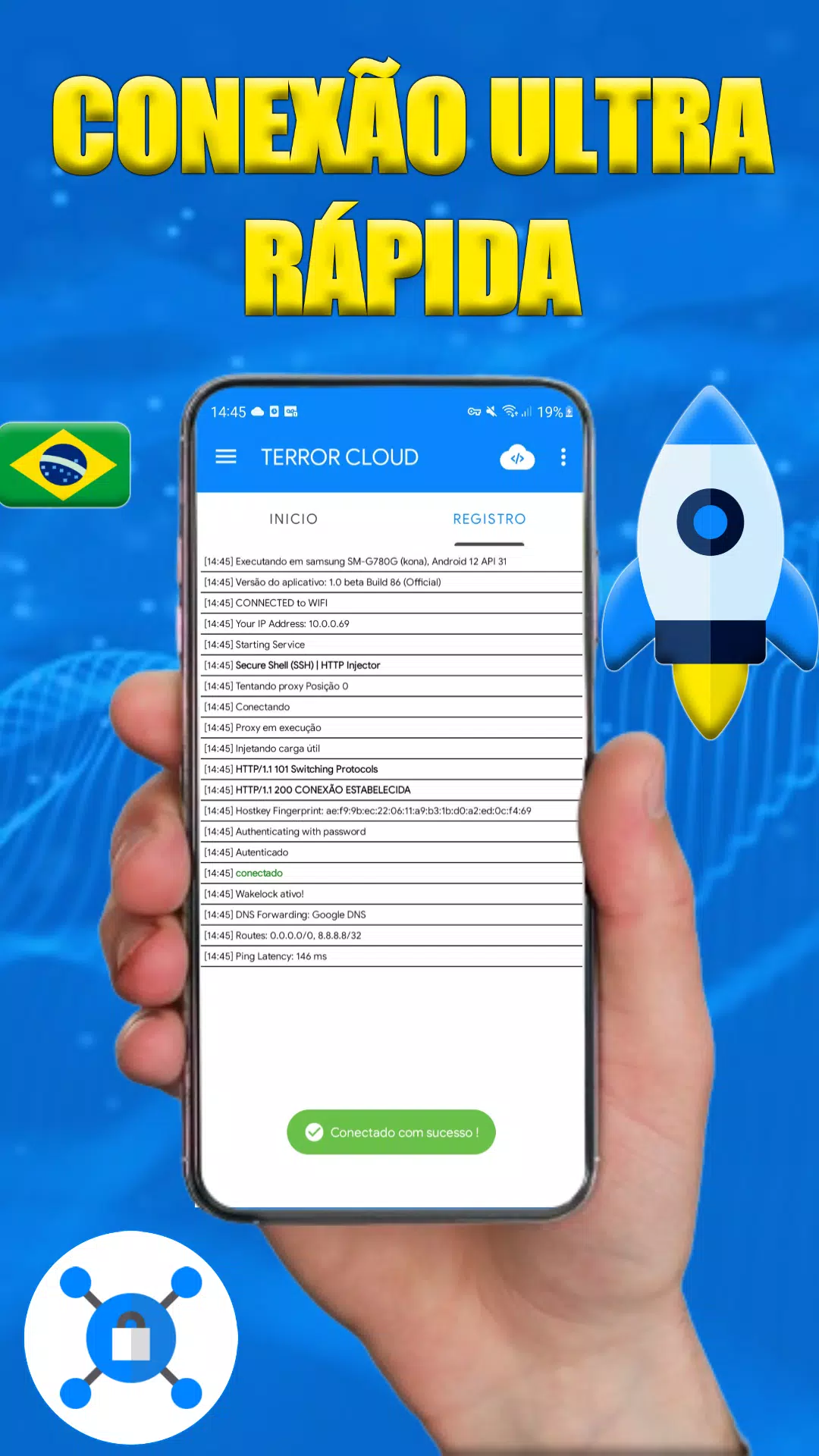

- Zabezpiecz połączenie za pomocą tunelowania SSH, aby uzyskać solidną warstwę ochrony.

- Obsługa enkapsulacji SSL/TLS w celu szyfrowania strumieni danych.

- Tunelowanie DNS do ominięcia ograniczeń i zwiększania swobody online.

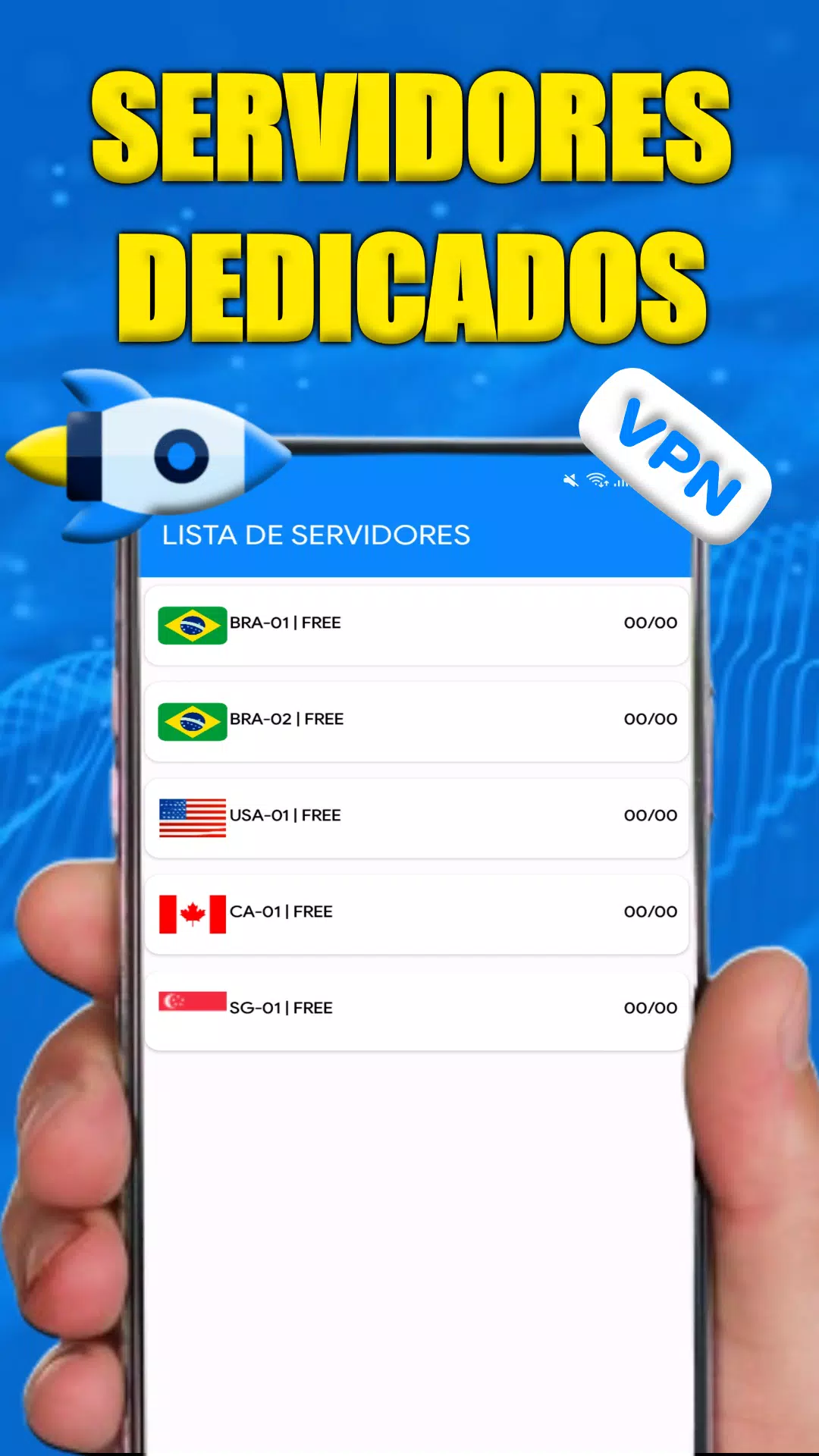

- Możliwość określenia alternatywnych serwerów proxy w celu prowadzenia żądań w celu dodatkowej anonimowości.

- Funkcja zmieniacza DNS w celu dostosowania ustawień DNS w celu poprawy wydajności i bezpieczeństwa.

- Zintegrowany klient SSH dla bezproblemowych połączeń.

- Generator ładunku do tworzenia niestandardowych konfiguracji dla twoich konkretnych potrzeb.

- Filtr aplikacji do zarządzania aplikacjami korzystający z VPN.

- Kompatybilność z wersjami Androida od 4.0 do 11, zapewniając szeroką obsługę urządzeń.

- Opcje korzystania z proxy DNS lub Google DNS do zoptymalizowanej wydajności internetowej.

- Kompresja danych w celu zmniejszenia wykorzystania danych i poprawy prędkości połączenia.

- Możliwość dostosowywania rozmiarów buforów i innych ustawień w celu dostosowania wrażenia przeglądania.

Terror Cloud obsługuje różne typy tuneli w celu zaspokojenia różnorodnych potrzeb użytkowników:

- HTTP + SSH Proxy do wszechstronnego przeglądania.

- SSH dla bezpośrednich bezpiecznych połączeń powłoki.

- Tunel DNS do omijania ograniczeń sieciowych.

- SSL (TLS) dla bezpiecznych połączeń.

- SSL + HTTP dla dodatkowej warstwy bezpieczeństwa z ruchem HTTP.

Dodatkowe funkcje obejmują:

- Zaszyfrowany eksport plików konfiguracyjnych w celu utrzymania bezpieczeństwa ustawień.

- Zablokowane i chronione ustawienia użytkownika, aby zapobiec nieautoryzowanym zmianom.

- Opcja zdefiniowania niestandardowej wiadomości dla klienta, zwiększając komunikację użytkownika.

Dzięki chmurze terrorystycznej profesjonalni użytkownicy mogą cieszyć się bezpiecznym, elastycznym i potężnym doświadczeniem VPN dostosowanym do ich konkretnych wymagań przeglądania Internetu.